Sicher im Web surfen

Vielen Websurfern ist nicht bewusst, dass sie durch Ihr Besuchen diverser Webseiten quasi überall einen „digitalen Fingerabdruck“ hinterlassen. Hier kommt verstärkend hinzu, dass viele Webseiten-Anbieter Web-Dienste großer Anbieter wie Google („Google Analytics“) oder auch Facebook („Empfehlen-Knopf“) in Ihre Angebote einbauen. Das führt dazu, dass jene Anbieter großflächig die Möglichkeit bekommen, das Surfverhalten von Benutzern zu analysieren. Es muss eindringlich davor gewarnt werden, diesen Firmen derart detailierte Informationen zur Verfügung zu stellen.

Ich stelle hier einen einfachen, aber effektiven Tipp vor, wie man sich vor dem Groß dieser „trojanischen Pferde“, auf die viele Webseiten-Betreiber hereinfallen, schützen kann.

Die Hosts-Datei

In der sogenannten hosts-Datei sind IP-Adressen Domains zugeordnet. Wenn man sich im Internet bewegt, muss der Computer ständig Namen (wie zum Beispiel reneknipschild.de) in IP-Adressen (z.B. 85.214.91.9) auflösen. Dazu fragt er bei Namensservern nach. Vorher guckt er jedoch in seiner hosts-Datei, ob es nicht vielleicht eine voreingestellte Namensauflösung für eine bestimmte Domain gibt.

Ein Beispiel für eine normalerweise in dieser Datei gespeicherte „Fest-Namensauflösung“ ist localhost. Der Name localhost zeigt immer auf die IP-Adresse 127.0.0.1. Das ist die „interne IP-Adresse“ des Betriebssystems, die auf den Rechner selbst verweist. An dieser Stelle wird der Sinn dieser Funktion nicht weiter behandelt. Entscheidend ist für uns an dieser Stelle, dass wir auf diese Weise auch jede andere im Internet vorhandende Domain (für unseren Rechner) auf uns selbst umleiten können. Der Trick ist jetzt, bestimmte Domains, die dazu dienen, Surfer auszuspionieren (weil die betreffenden Webmaster/Entscheider unverantwortlich handeln), auf uns umzuleiten. Dann landen die Anfragen, die der Browser aufgrund einer Webseitenprogrammierung an diese Trojanischen-Pferde-Dienste sendet, nicht bei den Diensten, sondern bei unserem eigenen Rechner. Dadurch wird das Tracking effektiv unterbunden.

Ausspionierung vermeiden

Nachfolgend habe ich einige Namen zusammengestellt, die klassisch zum Spionieren verwendet werden – und die, so wie sie hier aufgelistet werden, in die Hostsdatei eingefügt werden können. Danach funktionieren die Facebook-, Twitter- und Googleknöpfe auf Webseiten allerdings nicht mehr, die betreffenden Webseiten auch nicht. Alternativ sollte man zumindest Google Analytics sperren – das hat für das Surfen keine Nachteile.

# Google Analytics & Co blocker 127.0.0.1 google-analytics.com 127.0.0.1 www.google-analytics.com 127.0.0.1 ssl.google-analytics.com 127.0.0.1 plusone.google.com 127.0.0.1 apis.google.com 127.0.0.1 www.facebook.com 127.0.0.1 static.ak.fbcdn.net 127.0.0.1 connect.facebook.net 127.0.0.1 twitter.com 127.0.0.1 platform.twitter.com 127.0.0.1 platform.twitter.com 127.0.0.1 api.twitter.com 127.0.0.1 cdn.api.twitter.com 127.0.0.1 www.addthis.com 127.0.0.1 s1.addthis.com 127.0.0.1 s2.addthis.com 127.0.0.1 s3.addthis.com 127.0.0.1 s4.addthis.com 127.0.0.1 s5.addthis.com 127.0.0.1 s6.addthis.com 127.0.0.1 s7.addthis.com 127.0.0.1 s8.addthis.com 127.0.0.1 s9.addthis.com 127.0.0.1 s0.addthis.com

Unter Linux/Unix-Systemen befindet sich die Datei unter dem Pfad /etc/hosts. Sie muss mit root-Rechten bearbeitet werden. Nach dem Speichern der Datei sind die Änderungen – ohne Neustart von irgendwas – sofort wirksam. Unter Windows findet man die Date unter dem Pfad %SystemRoot%\system32\etc\hosts bzw. %SystemRoot%\system64\etc\hosts (je nach dem, ob es sich um ein 32-bit-System, oder ein 64-bit-System handelt). %SystemRoot% ist eine Umgebungsvariable, die meistens wohl auf C:\Windows zeigt.

Schutz im Browser

Die oben vorgestellte Lösung stellt einen systemweiten Schutz dar, bedarf allerdings intensiver Pflege von Ihrer Seite. Hinzu kommt, dass eine große Hosts-Datei unter Umständen das System ausbremsen kann.

Um diese Probleme zu umgehen existieren Lösungen, welche direkt im Browser ansetzen. Nach einmaliger Einrichtung aktualisieren sich diese Programme selbstständig. Wichtig für Sie als Nutzer ist allerdings, dass Sie diese Programme in jedem Browser einzeln einrichten müssen, da sonst Ihr Schutz nicht gewährleistet ist.

Bei der folgenden Anleitung werden wir uns auf eine Minimalausstattung von zwei Programmen konzentrieren. Die Einrichtungsbeispiele erfolgen im Browser Chrome, sind aber auch unter Opera und Firefox lauffähig.

Die Plugins

Plugins sind kleine Erweiterungen, welche in ihrem Browser laufen und diesen Zusatzfunktionen hinzufügen. Das von uns vorgestellte Plugin sichert Ihren Browser zusätzlich ab, ohne zu viel Leistung Ihres Systems zu beanspruchen.

- uBlock Origin - schützt Sie effektiv vor Werbung, Tracking und Hacking

Die Einrichtung

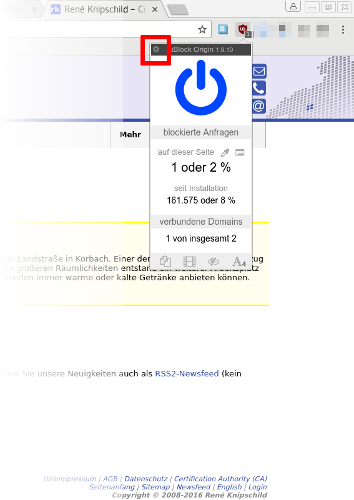

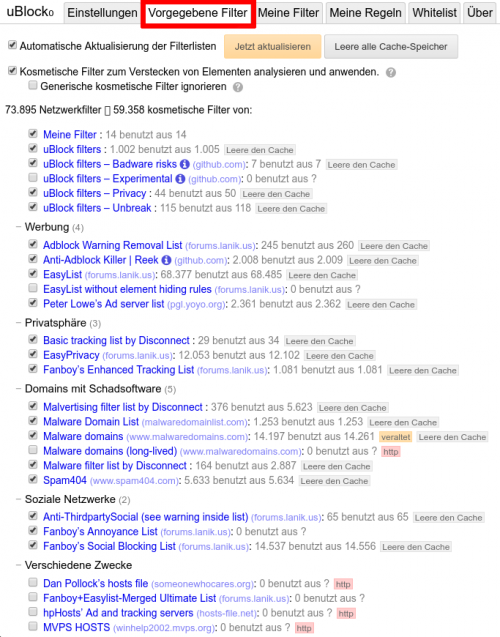

Bei uBlock Origin sind optional noch einige Verbesserungen möglich, allerdings schützt es Sie auch schon im Auslieferungszustand hervorragend. Trotzdem können Sie sich weiter vor Tracking schützen, indem Sie beispielsweise Soziale Netzwerke wie Facebook und Co. aussperren. Öffnen Sie zuerst die Übersicht über Ihr Plugin, mit Hilfe des Icons rechts oben in Ihrem Browser. Anschließend Klicken Sie auf das Zahnrad, Sie gelangen nun in die Einstellungen. Hier können Sie über das Untermenü Vorgegebene Filter noch weitere Filter einstellen. Der untere Screenshot zeigt Ihnen eine Beispielkonfiguration.

2012-2026 René Knipschild |

2012-2026 René Knipschild |